Операция перехват bondibon в Новосибирске: 16-товаров: бесплатная доставка, скидка-31% [перейти]

Партнерская программаПомощь

Новосибирск

Каталог

Каталог Товаров

Одежда и обувь

Одежда и обувь

Стройматериалы

Стройматериалы

Текстиль и кожа

Текстиль и кожа

Здоровье и красота

Здоровье и красота

Детские товары

Детские товары

Продукты и напитки

Продукты и напитки

Электротехника

Электротехника

Дом и сад

Дом и сад

Промышленность

Промышленность

Сельское хозяйство

Сельское хозяйство

Торговля и склад

Торговля и склад

Все категории

ВходИзбранное

Операция перехват bondibon

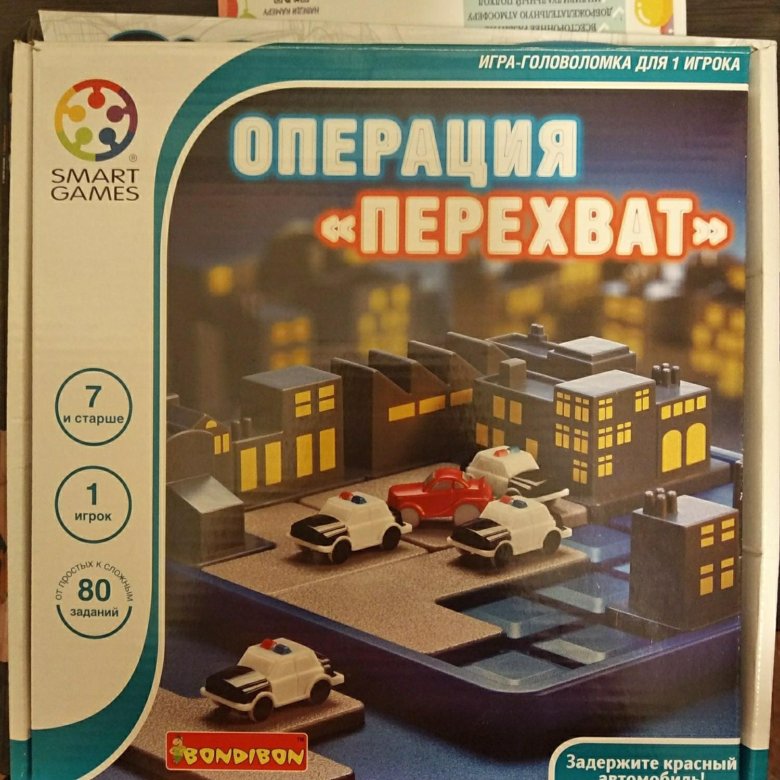

Логическая игра Bondibon Операция Перехват ВВ0353

В МАГАЗИНЕще цены и похожие товары

1 835

3078

Логическая игра Bondibon SmartGames Операция Перехват Тип: Настольная игра, Размер: Длина 24. 000

000

В МАГАЗИНЕще цены и похожие товары

2 170

3367

Логическая настольная игра «Операция Перехват» Bondibon для детей от 7 лет, развивающая и обучающая головоломка одного, подарок мальчика девочки, Бондибон Smart Games арт. ВВ0353

В МАГАЗИНЕще цены и похожие товары

2 170

3367

Логическая настольная игра «Операция Перехват» Bondibon для детей от 7 лет, развивающая и обучающая головоломка одного, подарок мальчика девочки, Бондибон Smart Games арт. ВВ0353

В МАГАЗИНЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват BB0353 weight: 0.583, Страна: Китай, Возраст ребёнка: от

В МАГАЗИНЕще цены и похожие товары

2 218

2881

BONDIBON / Логическая игра Bondibon Операция Перехват50 RU, BONDIBON Тип: настольная игра,

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват Возраст от: 7 лет

ПОДРОБНЕЕЕще цены и похожие товары

Головоломка BONDIBON Smart Games Операция Перехват (BB0353-1) Производитель: BONDIBON, Материал:

ПОДРОБНЕЕЕще цены и похожие товары

Bondibon Обучающая игра Операция Перехват Тип: настольная игра, Производитель: BONDIBON,

ПОДРОБНЕЕЕще цены и похожие товары

BONDIBON Игра логическая «Операция Перехват» (0353ВВ/SG250RU) Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват BB0353 Тип: настольная игра, Производитель: BONDIBON,

ПОДРОБНЕЕЕще цены и похожие товары

2 155

3078

Bondibon (Бондибон) Логическая игра Операция Перехват арт. ВВ0353 Серия: Логические игры BONDIBON

ВВ0353 Серия: Логические игры BONDIBON

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват арт. SG 250 RU Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

Логическая настольная игра «Операция Перехват» Bondibon для детей от 7 лет, развивающая и обучающая головоломка для одного, подарок для мальчика и девочки, Бондибон Smart Games арт. ВВ0353

ПОДРОБНЕЕЕще цены и похожие товары

SHFcompany / Логическая / перехват /развивающая игра / Полиция и грабители / операция / настольная игра SHFcompany 25966920 купить в интернет-магазине Wildberries

ПОДРОБНЕЕЕще цены и похожие товары

Bondibon Логическая игра SG250 Операция Перехват ВВ0353 Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват. Производитель: BONDIBON, Головоломка: набор, Возраст:

Производитель: BONDIBON, Головоломка: набор, Возраст:

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват арт. SG 250 RU Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

Bondibon Логическая игра Bondibon Операция Перехват ВВ0353 Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

1 456

3078

Логическая игра Bondibon SmartGames Операция Перехват Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват арт. SG 250 RU Тип: настольная игра, Производитель:

ПОДРОБНЕЕЕще цены и похожие товары

BONDIBON / Логическая игра Операция Перехват Логическая детская настольная игра Детские развивающие настольные, BONDIBON

ПОДРОБНЕЕЕще цены и похожие товары

BONDIBON Логическая игра Bondibon Операция Перехват Тип: настольная игра, Производитель: BONDIBON,

ПОДРОБНЕЕЕще цены и похожие товары

Логическая игра Bondibon Операция Перехват арт.

SG 250 RU Bondibon ВВ0353 оптом

SG 250 RU Bondibon ВВ0353 оптомПодписка на новости магазина

Подпишитесь на рассылку и получайте свежие новости и акции нашего магазина.

Новости магазина

Вернуться в раздел

Обзор товара

Набор

Комплект

Описание

Характеристики

Аксессуары

Отзывы

Похожие товары

Наличие

Файлы

Видео

Вернуться в раздел

Обзор товара

Набор

Комплект

Описание

Характеристики

Аксессуары

Отзывы

Похожие товары

Наличие

Файлы

Видео

Хит продаж

Отзывов: 0Артикул: ВВ0353

Описание товара:

Логическая игра Bondibon Операция Перехват арт. SG 250 RU

SG 250 RU

Характеристики:

Все характеристики

Производитель

Bondibon

Публикация Game-House

1

Штрихкод

4895136003355

Артикул

ВВ0353

Высота в мм (мм)

240

Длина в мм (мм)

60

Кол-во игроков

1

В наличии

РРЦ: 1 835 ₽

Цена будет доступна

регистрации

Оптовая цена скрыта

Узнать цену

Купить в розницу

Самовывоз со склада: 16. 10

10

Отгрузка в ТК: завтра

Один поставщик по минимальным ценам

Аккуратно упакуем хрупкие товары

Быстрая отгрузка

Работаем с 2013 года

Только оригинальные игрушки

Описание товара

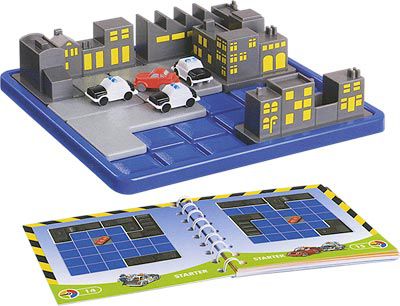

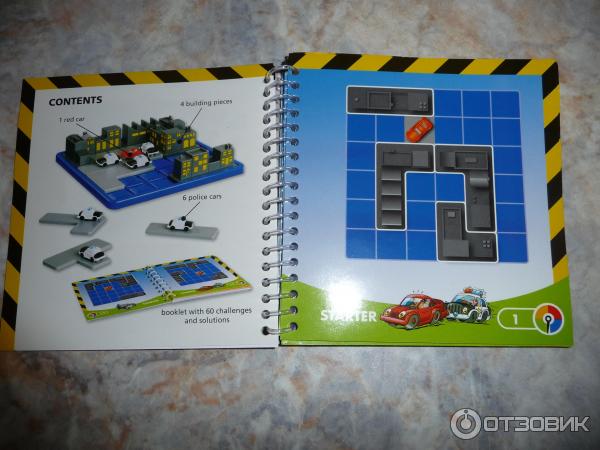

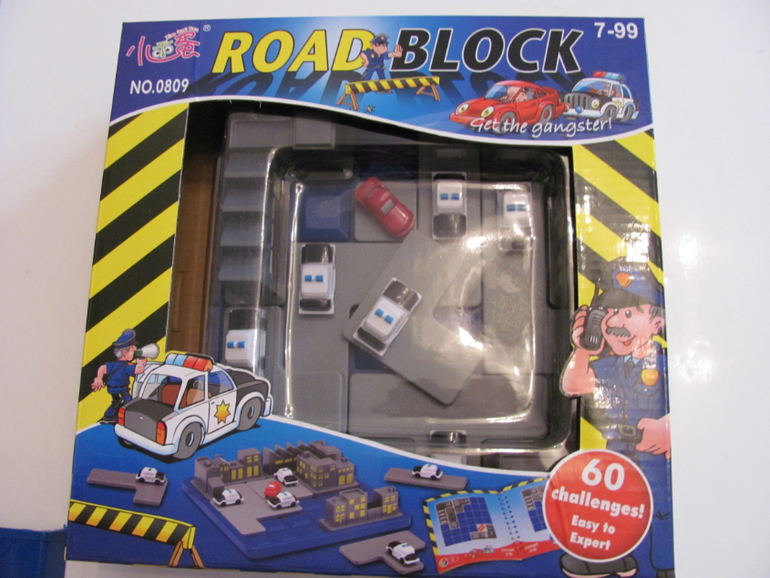

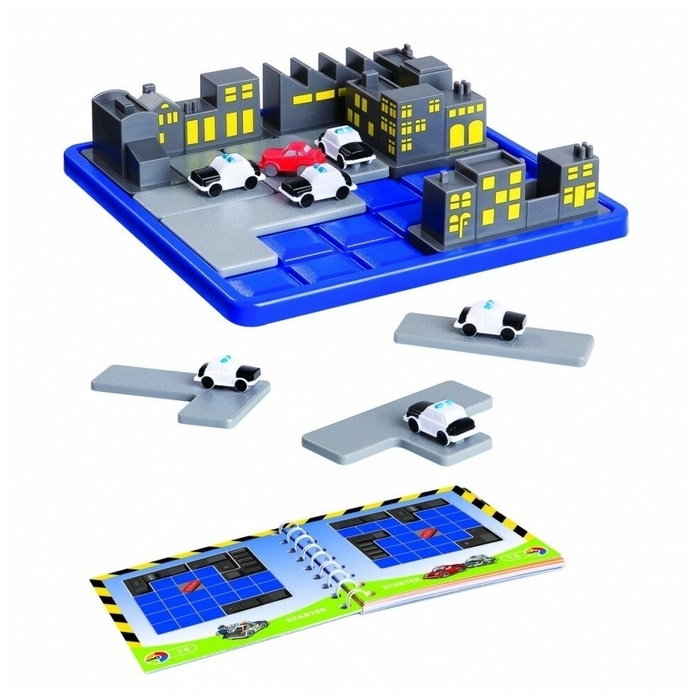

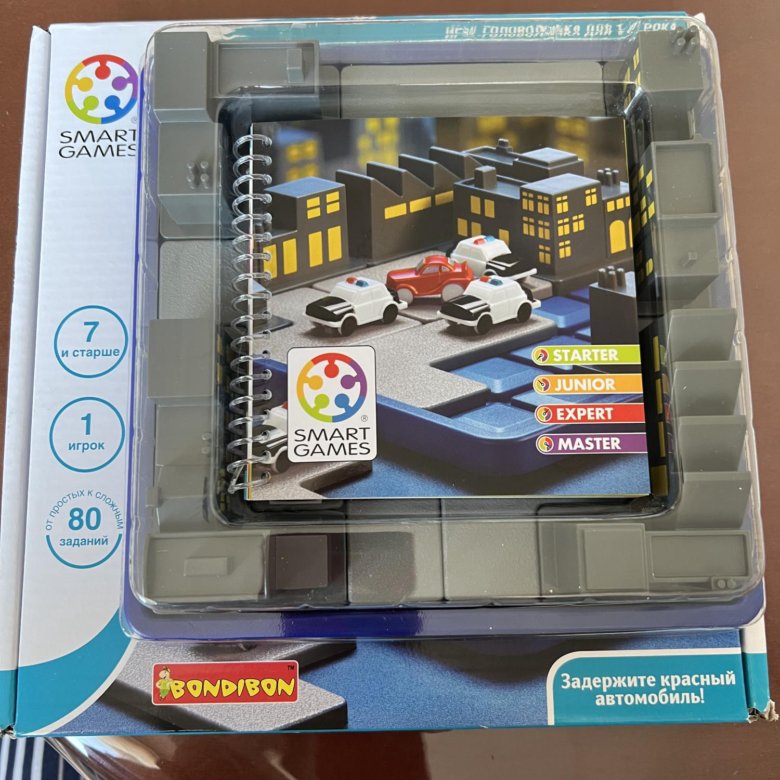

Эта объемная настольная игра для сыщиков всех возрастов, которые любят детективы, погони и расследования. Преступник на угнанной красной спортивной машине пытается уйти от погони. Он вооружён и очень опасен. Остановите подозреваемого, блокируйте все возможные пути его передвижения. В игре Операция «»Перехват»» вы — шеф полиции. Ваша задача — координировать работу офицеров полиции и дорожных служб и организовать поимку беглеца. Четыре уровня сложности и 60 заданий позволят вам отточить свое мастерство сыщика до совершенства. «»Операция Перехват»» — увлекательная игра для детей и взрослых!

В комплект игры входит специальное игровое поле, красный автомобиль преступника, шесть полицейских расчётов, макеты зданий и буклет с заданиями и подсказками на русском языке. Купить Логическая игра Bondibon Операция Перехват арт. SG 250 RU напрямую от дистрибьютера оптом, можно после регистрации на сайте GHToys или позвонив по телефону +7 (495) 777-83-72. Всем нашим покупателям предоставляются лучшие оптовые цены, постоянно действуют акции и спецпредложения!

Купить Логическая игра Bondibon Операция Перехват арт. SG 250 RU напрямую от дистрибьютера оптом, можно после регистрации на сайте GHToys или позвонив по телефону +7 (495) 777-83-72. Всем нашим покупателям предоставляются лучшие оптовые цены, постоянно действуют акции и спецпредложения!

Характеристики

Добавить отзыв

Похожие товары (8)

Хит продаж

Быстрый просмотр

Настольная игра: Мачи Коро, арт. 1188

РРЦ: 1 290 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Быстрый просмотр

Настольная игра ДЕСЯТОЕ КОРОЛЕВСТВО 2987 Гадание маленькой ведьмочки

РРЦ: 339 ₽

Цена будет доступна

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Быстрый просмотр

Настольная игра Опасные слова

РРЦ: 1 990 ₽

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Быстрый просмотр

Компактные развивающие игры в дорогу. Игра-бродилка. ЭРА ДИНОЗАВРОВ

Игра-бродилка. ЭРА ДИНОЗАВРОВ

РРЦ: 318 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Хит продаж

Быстрый просмотр

Логическая игра Bondibon Красная Шапочка и серый волк, арт. SG 021 RU.

SG 021 RU.

РРЦ: 2 279 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнениеВ избранноеВ наличии

Быстрый просмотр

Настольная игра «Бумажные кварталы»

РРЦ: 1 490 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Быстрый просмотр

Логическая игра Bondibon Квадриллион, арт. SG 540 RU.

SG 540 RU.

РРЦ: 1 978 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Быстрый просмотр

Обучающие игры Bondibon Настольная игра «ЦВЕТ ПОБЕД», BOX 22×5,6×21 см

РРЦ: 695 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Подробнее

Купить в 1 кликСравнение

В избранноеВ наличии

Видео

В наличии

РРЦ: 1 835 ₽

Цена будет доступна

после прохождения

регистрации

Оптовая цена скрыта

Узнать цену

Купить в розницу

Самовывоз со склада: 16.10

Отгрузка в ТК: завтра

Один поставщик по минимальным ценам

Ошибка

Закрыть окно

Логическая игра Bondibon Операция Перехват арт. SG 250 RU

SG 250 RU

Сайт обновлён. Если вы ранее были зарегистрированы, для авторизации, используйте ваш e-mail в качестве логина и пароля. Более подробную информацию можно получить в telegram: https://t.me/arch4g

Логическая игра Операция перехват Bondibon

Логическая игра «Операция перехват Bondibon» это захватывающая, потрясающая игра от Bondibon. Игрок тут выступает в роли защитника правопорядка. В его обязанность входит защитить город и остановить всех преступников, как бы изощренны не были их планы! А оружием игрока будет его ум! Игра развивает аналитическое мышление, абстрактное мышление, тактическое и стратегическое мышление, память, восприятие различий у схожих предметов терпение, усидчивость, интеллект, внимание, комбинаторное мышление (нужно складывать вместе несколько фактов), мотивационную сферу (стремление к достижению успеха), сообразительность, целеустремленность, расчет. Станьте героем! Покажите свое превосходство! Только вперед!

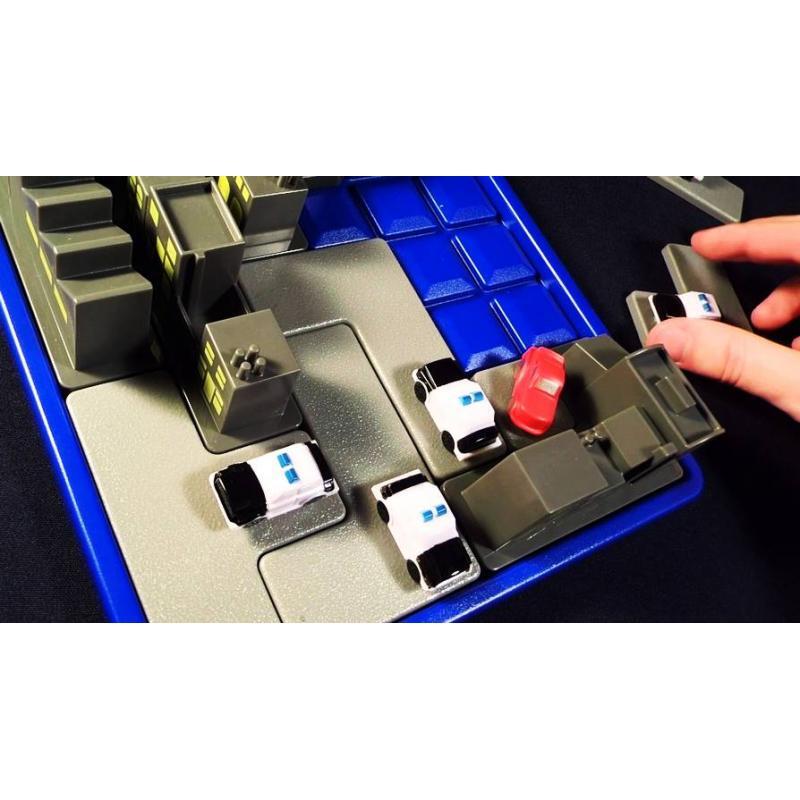

Правила настольной игры Операция перехват Bondibon

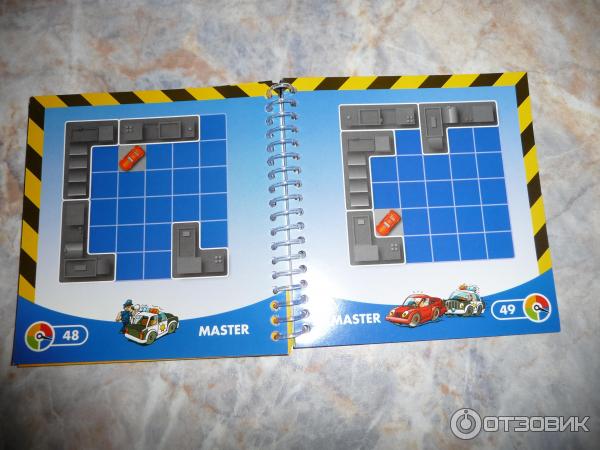

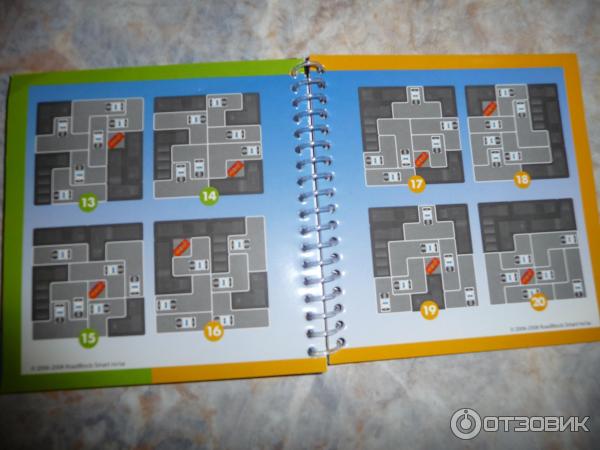

Выбери задание. Расположи пазл с красной машиной и пазлы с домами на игровой доске. Эти пазлы нельзя переставлять вовремя выполнения выбранного задания. Расставь 6 полицейских машин на игровой доске таким образом, чтобы заблокировать красную машину. Красная машина не может проехать через полицейские машины и здания. Красная машина не может проехать по диагонали. Как только ты расставишь все полицейские машины, заблокировав красную машину, ты справился с заданием! Существует только один вариант решения. Ответ находится в книгес заданиями. Игра имеет 60 заданий, 4 уровня сложности.

Расположи пазл с красной машиной и пазлы с домами на игровой доске. Эти пазлы нельзя переставлять вовремя выполнения выбранного задания. Расставь 6 полицейских машин на игровой доске таким образом, чтобы заблокировать красную машину. Красная машина не может проехать через полицейские машины и здания. Красная машина не может проехать по диагонали. Как только ты расставишь все полицейские машины, заблокировав красную машину, ты справился с заданием! Существует только один вариант решения. Ответ находится в книгес заданиями. Игра имеет 60 заданий, 4 уровня сложности.

Цель настольной игры Операция перехват Bondibon

Пройти все 60 заданий игры, правильно расставляя машины.

Для кого эта игра

Возраст участников: от 7 лет. Количество участников: 1 игрок.

Игра Операция перехват Bondibon развивает аналитическое мышление, абстрактное мышление, тактическое и стратегическое мышление, память, восприятие различий у схожих предметов терпение, усидчивость, интеллект, внимание, комбинаторное мышление (нужно складывать вместе несколько фактов), мотивационную сферу (стремление к достижению успеха), сообразительность, целеустремленность, расчет. Эта игра создана для настоящих героев, любителей ответственных заданий и полицейских историй. Она создана для одного игрока и потому ребенку не придется ждать компании чтобы поиграть в занятную головоломку. Приобретайте интересные и полезные игры для своих детей!

Эта игра создана для настоящих героев, любителей ответственных заданий и полицейских историй. Она создана для одного игрока и потому ребенку не придется ждать компании чтобы поиграть в занятную головоломку. Приобретайте интересные и полезные игры для своих детей!

Состав настольной игры Операция перехват Bondibon

· Игровое поле

· 4 элемента с домами

· 1 элемент с красной машинкой преступника

· 6 элементов с полицейскими машинами

· Книжка с 60 заданиями и правилами игры

Купить Настольную игру Операция перехват Bondibon Вы можете в магазине настольных и развивающих игр «Игры Почемучек»

Оставить свой отзыв о настольной игре Операция перехват Bondibon (понравилось/не понравилось и почему) Вы можете чуть ниже в разделе Отзывы

| Артикул: | BB0353 |

| Возраст: | от 7 до 12 лет от 12 лет |

| Пол: | Мальчик Девочка |

| Коллекции: | Оригинальные подарки для мальчиков |

ms-marvelbbmbl

Мисс Марвел 1 сезон. смотреть онлайн Сериал Мисс Марвел смотреть онлайн бесплатно все серии Сериал Мисс Марвел 1 сезон смотреть онлайн все серии подряд в хорошем качестве hd 1080

смотреть онлайн Сериал Мисс Марвел смотреть онлайн бесплатно все серии Сериал Мисс Марвел 1 сезон смотреть онлайн все серии подряд в хорошем качестве hd 1080

26.05.2022

Демидова Юлия

Игру однозначно рекомендую. Она на 1 игрока (в это время маме можно успеть что-нибудь сделать). На логическое мышление. Есть 80 заданий, которые идут от простого к сложному. Ребенку сейчас 4,5 года, мальчик, но ему интересно. Занимает его около 15 -20 минут. Этого достаточно для такого возраста. В игре написано, что она с 7 лет, но например без заданий она и с 4 лет спокойно подходит. Купила по совету с Инстаграма нейропсихолога Валенины Паевской и ничуть не пожалела.

15.06.2018

Добавить отзыв

Общая оценка:

- Оставлять отзывы могут только зарегистрированные и авторизованные пользователи.

- Пользователи, оставляющие отзывы, несут полную правовую ответственность за их содержание.

- В отзывах сохраняется авторская орфография и пунктуация.

- В отзывах запрещено:

- Использовать нецензурные выражения, оскорбления и угрозы

- Публиковать адреса, телефоны и ссылки содержащие прямую рекламу

- Писать просьбы найти какой-либо товар или любые другие посторонние тексты

- Писать отвлеченные от темы и бессмысленные комментарии

Operation In(ter)ception: аэрокосмические и военные компании в прицеле кибершпионов

Исследователи ESET раскрывают целевые атаки на известные аэрокосмические и военные компании

В конце прошлого года мы обнаружили целевые атаки на аэрокосмические и военные компании в Европе и на Ближнем Востоке с сентября по декабрь 2019 года. Совместное расследование с двумя пострадавшими европейскими компаниями позволило нам получить представление об операции и обнаружить ранее незадокументированное вредоносное ПО.

Совместное расследование с двумя пострадавшими европейскими компаниями позволило нам получить представление об операции и обнаружить ранее незадокументированное вредоносное ПО.

Этот пост в блоге прольет свет на то, как разворачивались атаки. Полное исследование можно найти в нашем официальном документе «Операция «Перехват»: целенаправленные атаки на европейские аэрокосмические и военные компании».

Атаки, которые мы назвали Operation In(ter)ception на основе родственного образца вредоносного ПО Inception.dll, были нацелены на то, чтобы оставаться незамеченными.

Чтобы скомпрометировать свои цели, злоумышленники использовали социальную инженерию через LinkedIn, прикрываясь уловкой привлекательных, но фиктивных предложений о работе. Установив первоначальный плацдарм, злоумышленники развернули собственное многоступенчатое вредоносное ПО вместе с модифицированными инструментами с открытым исходным кодом. Помимо вредоносного ПО, злоумышленники использовали тактику «живения за счет земли», злоупотребляя законными инструментами и функциями ОС. Чтобы избежать обнаружения, использовалось несколько методов, включая подпись кода, регулярную перекомпиляцию вредоносного ПО и выдачу себя за законное программное обеспечение и компании.

Чтобы избежать обнаружения, использовалось несколько методов, включая подпись кода, регулярную перекомпиляцию вредоносного ПО и выдачу себя за законное программное обеспечение и компании.

Согласно нашему расследованию, основной целью операции был шпионаж. Однако в одном из исследованных нами случаев злоумышленники попытались монетизировать доступ к учетной записи электронной почты жертвы с помощью компрометации корпоративной электронной почты (BEC) в качестве заключительного этапа операции.

Хотя мы не нашли веских доказательств связи атак с известным злоумышленником, мы обнаружили несколько намеков, указывающих на возможную связь с группой Lazarus, включая сходство в нацеливании, среде разработки и используемых методах антианализа.

Первоначальная компрометация

В рамках начальной фазы компрометации злоумышленники в ходе операции «Перехват» создали поддельные учетные записи LinkedIn, выдавая себя за представителей отдела кадров известных компаний аэрокосмической и оборонной промышленности. В нашем расследовании мы видели профили, выдающие себя за Collins Aerospace (ранее Rockwell Collins) и General Dynamics, обе крупные американские корпорации в этой области.

В нашем расследовании мы видели профили, выдающие себя за Collins Aerospace (ранее Rockwell Collins) и General Dynamics, обе крупные американские корпорации в этой области.

С настроенными профилями злоумышленники искали сотрудников целевых компаний и отправляли им сообщения с фиктивными предложениями о работе, используя функцию обмена сообщениями LinkedIn, как показано на рис. 1. ( Примечание : Поддельные учетные записи LinkedIn больше не существуют.)

Рисунок 1. Поддельное предложение о работе, отправленное через LinkedIn сотрудникам одной из целевых компаний в разговор, замаскированный под документы, связанные с рассматриваемым предложением о работе. На рис. 2 показан пример такой связи.

Рисунок 2. Коммуникация между злоумышленниками и сотрудником одной из атакуемых компаний

Чтобы отправить вредоносные файлы, злоумышленники использовали либо напрямую LinkedIn, либо комбинацию электронной почты и OneDrive. Для последнего варианта злоумышленники использовали поддельные учетные записи электронной почты, соответствующие их поддельным профилям LinkedIn, и включили ссылки OneDrive, на которых размещены файлы.

Общий файл представлял собой защищенный паролем архив RAR, содержащий файл LNK. При открытии файл LNK запускал командную строку, которая открывала удаленный файл PDF в браузере цели по умолчанию.

Этот PDF-файл, казалось бы, содержащий информацию о заработной плате для известных должностей, на самом деле служил приманкой; в фоновом режиме командная строка создала новую папку и скопировала в нее утилиту командной строки WMI (WMIC.exe), переименовав утилиту в процессе. Наконец, он создал запланированную задачу, настроенную на периодическое выполнение удаленного сценария XSL через скопированный файл WMIC.exe.

Это позволило злоумышленникам закрепиться внутри компании-мишени и закрепиться на скомпрометированном компьютере. На рис. 3 показаны шаги, ведущие к компрометации. 9Рисунок 3. Сценарий атаки от первоначального контакта до компрометации инструменты.

Мы видели следующие компоненты:

- Пользовательский загрузчик (этап 1)

- Пользовательский бэкдор (этап 2)

- Модифицированная версия PowerShdll — инструмент для запуска кода PowerShell без использования powershell.

exe

exe - Пользовательские загрузчики DLL, используемые для выполнения пользовательского вредоносного ПО

- Beacon DLL, вероятно, используется для проверки подключений к удаленным серверам

- Пользовательская сборка dbxcli — клиент командной строки с открытым исходным кодом для Dropbox; используется для кражи данных

В типичном сценарии вредоносное ПО Этапа 1 — пользовательский загрузчик — было загружено с помощью удаленного сценария XSL (описанного в разделе Первоначальная компрометация ) и выполнено с помощью утилиты rundll32. Однако мы также видели случаи, когда злоумышленники использовали один из своих пользовательских загрузчиков DLL для запуска вредоносного ПО этапа 1. Основная цель пользовательского загрузчика — загрузить полезную нагрузку этапа 2 и запустить ее в своей памяти.

Полезная нагрузка Этапа 2 представляет собой модульный бэкдор в виде библиотеки DLL, написанной на C++. Он периодически отправляет запросы на сервер и выполняет определенные действия на основе полученных команд, таких как отправка основной информации о компьютере, загрузка модуля или изменение конфигурации. Хотя мы не восстановили какие-либо модули, полученные бэкдором с его C&C-сервера, мы обнаружили признаки того, что модуль использовался для загрузки PowerShdll.

Хотя мы не восстановили какие-либо модули, полученные бэкдором с его C&C-сервера, мы обнаружили признаки того, что модуль использовался для загрузки PowerShdll.

Помимо вредоносного ПО, злоумышленники использовали тактику «живения за счет земли», злоупотребляя законными инструментами и функциями ОС для выполнения различных вредоносных операций, пытаясь остаться незамеченными. Что касается конкретных методов, мы обнаружили, что злоумышленники использовали WMIC для интерпретации удаленных сценариев XSL, certutil для декодирования загружаемых полезных данных в кодировке base64 и rundll32 и regsvr32 для запуска своих собственных вредоносных программ.

На рис. 4 показано, как различные компоненты взаимодействовали во время выполнения вредоносной программы. Рис. 4. Процесс выполнения вредоносного ПО

Во-первых, злоумышленники замаскировали свои файлы и папки, дав им законно звучащие имена. Для этого злоумышленники использовали названия известного программного обеспечения и компаний, таких как Intel, NVidia, Skype, OneDrive и Mozilla. Например, мы нашли вредоносные файлы со следующими путями:

Например, мы нашли вредоносные файлы со следующими путями:

- C:\ProgramData\DellTPad\DellTPadRepair.exe

- C:\Intel\IntelV.cgi

Интересно, что переименовывались не только вредоносные файлы — злоумышленники также манипулировали злоупотребляемыми утилитами Windows. Они скопировали утилиты в новую папку (например, C:\NVIDIA) и переименовали их (например, regsvr32.exe был переименован в NvDaemon.exe)

. и инструмент dbxcli. Сертификат выдан в октябре 2019 года.– пока атаки были активны – до 16:20 ООО «Софтвер». Согласно нашим исследованиям, 16:20 Software, LLC — это существующая компания из Пенсильвании, США, зарегистрированная в мае 2010 года.

Наконец, злоумышленники также реализовали методы антианализа в своих собственных вредоносных программах, такие как выравнивание потока управления и динамическая загрузка API.

Сбор и эксфильтрация данных

Согласно нашему исследованию, злоумышленники использовали специальную сборку dbxcli, клиента командной строки с открытым исходным кодом для Dropbox, для эксфильтрации данных, собранных от их целей. К сожалению, ни анализ вредоносных программ, ни расследование не позволили нам понять, за какими файлами охотились злоумышленники Operation In(ter)ception. Однако названия должностей сотрудников, ставших жертвами через LinkedIn, позволяют предположить, что злоумышленников интересовала техническая и бизнес-информация.

К сожалению, ни анализ вредоносных программ, ни расследование не позволили нам понять, за какими файлами охотились злоумышленники Operation In(ter)ception. Однако названия должностей сотрудников, ставших жертвами через LinkedIn, позволяют предположить, что злоумышленников интересовала техническая и бизнес-информация.

Компрометация деловой электронной почты

В одном из расследуемых случаев злоумышленники не остановились на краже данных — на завершающем этапе операции они попытались монетизировать доступ к электронной почте жертвы с помощью BEC-атаки.

Сначала, используя существующую связь в электронных письмах жертвы, злоумышленники попытались манипулировать клиентом целевой компании, чтобы оплатить ожидающий счет на его банковский счет, как показано на рисунке 5. Для дальнейшего общения с клиентом они использовали свои собственные адрес электронной почты, имитирующий адрес жертвы.

Здесь злоумышленники не увенчались успехом — вместо оплаты счета клиент ответил запросами о запрошенной сумме. Когда злоумышленники призвали клиента заплатить, клиент в конечном итоге связался с правильным адресом электронной почты жертвы по поводу проблемы, подняв тревогу на стороне жертвы.

Когда злоумышленники призвали клиента заплатить, клиент в конечном итоге связался с правильным адресом электронной почты жертвы по поводу проблемы, подняв тревогу на стороне жертвы.

Рисунок 5. Электронное письмо BEC, отправленное с скомпрометированной учетной записи электронной почты жертвы Группа Лазаря. Примечательно, что мы обнаружили сходство в таргетинге, использовании поддельных учетных записей LinkedIn, среде разработки и применяемых методах антианализа. Кроме того, мы видели вариант вредоносного ПО этапа 1, который содержал образец Win32/NukeSped.FX, принадлежащий к набору вредоносных инструментов, который ESET относит к группе Lazarus.

Заключение

Наше расследование выявило узконаправленную операцию, примечательную убедительной схемой социальной инженерии на основе LinkedIn, настраиваемым модульным вредоносным ПО и хитроумными приемами уклонения от обнаружения. Интересно, что в то время как операция In(ter)ception демонстрировала все признаки кибершпионажа, злоумышленники, очевидно, также преследовали цель получения финансовой выгоды, о чем свидетельствует попытка атаки BEC.

Особая благодарность Михалу Чебаку за его работу над этим расследованием.

Полное описание атак, а также технический анализ ранее незадокументированного вредоносного ПО и индикаторов компрометации (IoC) см. в нашей статье «Операция перехвата: целенаправленные атаки на европейские аэрокосмические и военные компании».

IoC, собранные в результате атак, также можно найти в репозитории ESET GitHub.

Методы MITRE ATT&CK

| Тактика | ID | Название | Описание |

|---|---|---|---|

| Начальный доступ | T1194 | Целевой фишинг через службу | LinkedIn используется для связи с целью и предоставления вредоносного вложения. |

| Выполнение | T1059 | Интерфейс командной строки | cmd.exe используется для создания запланированной задачи для интерпретации вредоносного сценария XSL через WMIC. |

| T1106 | Выполнение через API | Вредоносное ПО использует API CreateProcessA для запуска другого исполняемого файла. | |

| T1086 | PowerShell | Настраиваемая .NET DLL используется для интерпретации команд PowerShell. | |

| T1117 | Regsvr32 | Утилита regsvr32 используется для выполнения компонентов вредоносных программ. | |

| T1085 | Rundll32 | Утилита rundll32 используется для запуска вредоносных компонентов. | |

| T1053 | Запланированная задача | WMIC запланирована для интерпретации удаленных сценариев XSL. | |

| T1047 | Инструментарий управления Windows | WMIC используется для интерпретации удаленных сценариев XSL. | |

| T1035 | Выполнение службы | Служба создается для выполнения вредоносного ПО. | |

| T1204 | Выполнение пользователем | Злоумышленник рассчитывает на то, что жертва извлечет и запустит файл LNK из архива RAR, полученного во вложении электронной почты. | |

| Т1220 | Обработка сценариев XSL | WMIC используется для интерпретации удаленных сценариев XSL. | |

| Устойчивость | T1050 | Новая служба | Служба создается для обеспечения устойчивости вредоносного ПО. |

| T1053 | Запланированная задача | При выполнении файла LNK создается запланированная задача, которая периодически выполняет WMIC. | |

| Защита от уклонения | T1116 | Подпись кода | Вредоносное ПО, подписанное сертификатом, выданным для «16:20 Software, LLC». |

| T1140 | Деобфускация/декодирование файлов или информации | certutil.exe используется для декодирования двоичных файлов вредоносных программ в кодировке base64. | |

| T1070 | Удаление индикатора на хосте | Злоумышленники пытаются удалить сгенерированные артефакты. | |

| T1036 | Маскарадинг | Каталоги и файлы вредоносных программ называются законными программами или компаниями или похожи на них. | |

| T1027 | Замаскированные файлы или информация | Вредоносное ПО сильно замаскировано и доставляется в кодировке base64. | |

| T1117 | Regsvr32 | Утилита regsvr32 используется для выполнения компонентов вредоносных программ. | |

| T1085 | Rundll32 | Утилита rundll32 используется для запуска вредоносных компонентов. | |

| T1078 | Действительные учетные записи | Злоумышленник использует скомпрометированные учетные данные для входа в другие системы. | |

| T1220 | Обработка сценариев XSL | WMIC используется для интерпретации удаленных сценариев XSL. | |

| Доступ к учетным данным | T1110 | Брутфорс | Злоумышленник пытается взломать системные учетные записи. |

| Обнаружение | T1087 | Обнаружение учетной записи | Злоумышленник запрашивает сервер AD для получения системных учетных записей. |

| T1012 | Реестр запросов | Вредоносное ПО может запрашивать реестр для получения такой информации, как название продукта Windows и имя процессора. | |

| T1018 | Обнаружение удаленной системы | Злоумышленник сканирует IP-подсети для получения списка других машин. | |

| T1082 | Обнаружение информации о системе | Вредоносное ПО может собирать информацию, такую как название продукта Windows, имя процессора, имя пользователя и т. д. | |

| Коллекция | T1005 | Данные из локальной системы | Злоумышленник собирает конфиденциальные данные и пытается загрузить их с помощью клиента Dropbox CLI. |

| T1114 | Сбор электронной почты | Злоумышленник имеет доступ к электронной почте жертвы и может использовать ее для компрометации корпоративной электронной почты | |

| Командование и управление | T1071 | Стандартный протокол прикладного уровня | Вредоносное ПО использует протокол HTTPS. |

| Эксфильтрация | T1002 | Данные сжаты | Эксфильтрованные данные сжимаются с помощью RAR. |

| T1048 | Эксфильтрация по альтернативному протоколу | Эксфильтрованные данные загружаются в Dropbox с помощью клиента CLI. | |

| T1537 | Перенос данных в облачную учетную запись | Эксфильтрованные данные загружаются в Dropbox. |

Информационный бюллетень

Операции по перехвату на море (MIO)

Операции по перехвату на море (MIO) — это коалиция, которая обеспечивает соблюдение резолюций Совета Безопасности Организации Объединенных Наций (СБ ООН), введенных против Ирака. Не ослабевающая с августа 1990 года MIO, начатая после вторжения Ирака в Кувейт, продолжает контролировать движение торговых судов в Персидском заливе.

Организация Объединенных Наций запрещает грузы, происходящие из Ирака, и любой импорт, не сопровождаемый письмом-разрешением ООН. Хотя по соглашению о продовольствии в обмен на нефть Ирак может продавать нефть и импортировать в Ирак утвержденные товары.

До операции «Иракская свобода» MIO занималась обеспечением соблюдения санкций ООН против Ирака. Совсем недавно эти операции по перехвату были сосредоточены на пресечении потока контрабандных товаров, включая контрабандную иракскую нефть.

Обеспечение соблюдения санкций ООН против Ирака — это многонациональная операция. До сих пор корабли из 15 стран и сотрудники береговой охраны США вместе помогали обеспечивать соблюдение санкций.

Резолюции ООН о санкциях: резолюция 661 СБ ООН (установление экономического эмбарго), резолюция 665 СБ ООН (призыв к военно-морским силам обеспечить соблюдение эмбарго), резолюция 687 СБ ООН (прекращение огня в ходе войны в Персидском заливе; санкционированная поставка продовольствия, медикаментов, товаров, одобренных ООН), и резолюция 9 СБ ООН86 (масло для пищевых продуктов).

Пятый флот США и Многонациональные силы перехвата (MIF) увеличили интенсивность морских операций по перехвату с дополнительные активы МВС и улучшенную тактику в январе 2002 г. Эти операции начали включают запросы и досмотр всех типов коммерческих судов, входящих и выходящих из иракских портовых сооружений, включая грузовые дау и пассажирские паромы. Общая цель осталась неизменной: остановить нарушения резолюций 661 и 665 Совета Безопасности ООН.

Контрабанда запрещенных товаров через залив Акаба в нарушение Резолюции 661 и 665 Совета Безопасности ООН были обнаружены в течение предыдущих нескольких месяцев. В результате МВС планировали возобновить операции по морскому перехвату в заливе Акаба и Красном море.

По состоянию на май 2002 г. продолжались усилия по перехвату с моря в Персидском заливе и других районах, где корабли заходили в Ирак или уходили из него. Груз, направляющийся в Акабу или перегружаемый из Акабы, обычно досматривается на берегу группой, состоящей из Регистра Ллойда и Администрации порта Акабы. Суда, пересекающие северную часть Аравийского залива, водный путь Шатт-эль-Араб или водный путь Хаур-абд-Аллах, могут быть подвергнуты допросу, если они направляются в иракские порты или выходят из них, если на их абордаж выходят многонациональные военно-морские подразделения, обеспечивающие соблюдение санкций ООН.

Суда, пересекающие северную часть Аравийского залива, водный путь Шатт-эль-Араб или водный путь Хаур-абд-Аллах, могут быть подвергнуты допросу, если они направляются в иракские порты или выходят из них, если на их абордаж выходят многонациональные военно-морские подразделения, обеспечивающие соблюдение санкций ООН.

Требования к документам для официальных лиц в Акабе и военно-морских подразделений в Персидском заливе идентичны. Грузы, направляющиеся в Ирак, за исключением одобренных продуктов питания, медикаментов или гуманитарных товаров, не будут пропущены. Суда, не имеющие соответствующих разрешительных писем от ООН, могут быть задержаны до тех пор, пока не будут получены надлежащие документы. Все товары, отправляемые в Ирак в рамках программы «Нефть в обмен на продовольствие», требуют письменного разрешения Организации Объединенных Наций. Для всех товаров, отправляемых в Ирак на законных основаниях вне программы «Нефть в обмен на продовольствие», за исключением продуктов питания и лекарств, требуется письмо-разрешение ООН. Продукты питания и лекарства не подпадают под действие санкций ООН и не требуют письменного разрешения ООН, если только они не отправляются в рамках программы «Нефть в обмен на продовольствие».

Продукты питания и лекарства не подпадают под действие санкций ООН и не требуют письменного разрешения ООН, если только они не отправляются в рамках программы «Нефть в обмен на продовольствие».

Программа «Нефть в обмен на продовольствие» не затрагивает задачи Многонациональных сил, действующих в соответствии с резолюциями СБ ООН 661 (1990), СБ ООН 665 (1990) и другими соответствующими резолюциями.

Следующие требования действуют для всех судов, направляющихся в Ирак и пересекающих зону морских операций по перехвату в Персидском заливе:

A. Уведомление: необходимо уведомить как минимум за 72 часа до прибытия в зону правоприменения. Должна быть включена следующая информация:

- НАЗВАНИЕ СУДНА.

- ФЛАГ СУДНА.

- МЕЖДУНАРОДНЫЙ РАДИОПОЗЫВНОЙ.

- МАРШРУТ, ВКЛЮЧАЯ ПОРТЫ ПРОИСХОЖДЕНИЯ ГРУЗОВ.

- ОПИСАНИЕ ГРУЗА.

- ОБЪЕМ ГРУЗА.

- КОЛИЧЕСТВО ТРЮКОВ.

- РАЗМЕРЫ ТРЮМОВ.

- ИДЕНТИФИКАЦИЯ ГРУЗОВОГО АГЕНТА СУДНА.

- ИДЕНТИФИКАЦИЯ ВЛАДЕЛЬЦЕВ СУДНА.

- ПРИ НЕОБХОДИМОСТИ ОРГАНИЗАЦИЯ ОБЪЕДИНЕННЫХ НАЦИЙ ПИСЬМО СОВЕТА БЕЗОПАСНОСТИ, ПОКАЗЫВАЮЩЕЕ СЕРИЙНЫЙ НОМЕР, ВЫПУСК ДАТА И СРОК ГОДНОСТИ.

- ПРЕДПОЛАГАЕМАЯ ДАТА И ВРЕМЯ ПРИБЫТИЯ НА КОНТРОЛЬНО-ПРОПУСКНОМ ПУНКТЕ.

B. Конфигурация груза: Весь груз должен быть доступен для досмотра в море. Грузовые перевозчики несут ответственность за погрузку грузов для обеспечения доступности. Применяются следующие специальные рекомендации:

- ГРУЗ В КОНТЕЙНЕРАХ: ГРУЗОВЫЕ КОНТЕЙНЕРЫ НЕ ДОЛЖНЫ ШТАБЛИРОВАТЬСЯ

БОЛЕЕ ТРЕХ ВЫСОТЫ С ПАЛУБЫ. КАК МЕРА БЕЗОПАСНОСТИ

ДЛЯ ЗАЩИТЫ ИНСПЕКЦИОННЫХ ГРУПП КОНТЕЙНЕРЫ УСТАНОВЛЕНЫ БОЛЕЕ ЧЕМ

ТРИ ВЫСОКИХ БУДУТ СЧИТАТЬСЯ НЕДОСТУПНЫМИ. НАСТОЯЩЕЕ ПОЛОЖЕНИЕ

ПРИМЕНЯЕТСЯ КАК ВНУТРЕННИМ, ТАК И ПЛУБНЫМ КОНТЕЙНЕРАМ.

- НАГРУЗКА: УПАКОВАННЫЙ ИЛИ В МЕШКАХ ГРУЗ ДОЛЖЕН БЫТЬ ЗАГРУЗЕН В СПОСОБ, КОТОРЫЙ ПОЗВОЛЯЕТ ТЩАТЕЛЬНО ПРОВЕРИТЬ. РЯДЫ НА ПАЛЛЕТАХ ГРУЗОВ ТРЕБУЕТСЯ СООТВЕТСТВУЮЩЕЕ РАЗДЕЛЕНИЕ ДЛЯ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ДОСТУП.

- НАВЫПАЛЬНЫЕ: НАВЫПНЫЕ ГРУЗЫ ДОЛЖНЫ БЫТЬ ДОСТУПНЫ ДЛЯ ФИЗИЧЕСКАЯ И ВИЗУАЛЬНАЯ ПРОВЕРКА, ПРОВЕРКА ИЗМЕРЕНИЙ ЗВУКИ И ПРОБЫ. КРЫШКИ ЛЮКОВ ДОЛЖНЫ БЫТЬ ОТКРЫТЫ ДЛЯ ДОПУСКАЕТСЯ ТЩАТЕЛЬНАЯ ОСМОТРКА.

- ЕСЛИ ГРУЗ СУДНА СЧИТАЕТСЯ НЕДОСТУПНЫМ ДЛЯ ПРОВЕРКИ, СУДНО МОЖЕТ НАПРАВЛЯТЬСЯ ВОЗВРАТИТЬСЯ В ПОРТ, ГДЕ МОЖЕТ БЫТЬ ОБЕСПЕЧЕНА ПРИЕМЛЕМАЯ ПОГРУЗКА ГРУЗОМ.

C. Контрольно-пропускной пункт: Суда, направляющиеся в иракские порты или нефтяной терминал Мина аль-Бакр или выходящие из них, должны пройти в радиусе пяти морских миль от 29 градусов 12′ северной широты и 49 градусов 20′ восточной долготы. Приближающиеся суда должны связаться с командиром МВС по радиостанции Bridge-to-Bridge, канал 16, находясь в пределах 5 морских миль от этой точки. Судам не разрешается выходить из этого места до тех пор, пока не будет получено разрешение от командира МВС. Суда, перевозящие грузы, предназначенные для других пунктов назначения, кроме Ирака, не могут заходить в Ирак.

Судам не разрешается выходить из этого места до тех пор, пока не будет получено разрешение от командира МВС. Суда, перевозящие грузы, предназначенные для других пунктов назначения, кроме Ирака, не могут заходить в Ирак.

D. Ограничение вместимости судов: судам дедвейтом менее 30 000 тонн не разрешается заходить в Мина аль-Бикр для погрузки нефтяных грузов.

E. Документация: Документация на судно должна соответствовать следующим требованиям:

- ОРИГИНАЛЬНЫЙ ПЕРЕЧЕНЬ МАНИФЕСТА С ОПИСАНИЕМ ГРУЗА, А ТАКЖЕ

ЭТО РАСПОЛОЖЕНИЕ НА КОРАБЛЕ, ДОЛЖНО БЫТЬ НА БОРТУ. ОРИГИНАЛ

МАНИФЕСТ ДОЛЖЕН ВКЛЮЧАТЬ ПОРТЫ ПРОИСХОЖДЕНИЯ, ПОРТЫ ЗАХОДА,

ПОЛНЫЕ НАИМЕНОВАНИЯ И АДРЕСА ВСЕХ ГРУЗООТПРАВИТЕЛЕЙ И

ПОЛУЧАТЕЛИ И КОНЕЧНОЕ НАЗНАЧЕНИЕ ВСЕХ ГРУЗОВ. ПОЛНЫЙ

БИЗНЕС-АДРЕС ДОЛЖЕН ВКЛЮЧАТЬ ЛИБО АДРЕС УЛИЦЫ,

ЗАМЕЧАТЕЛЬНОЕ ИДЕНТИФИКАЦИОННОЕ ГЕОГРАФИЧЕСКОЕ МЕСТО ИЛИ ПОЧТОВОЕ ОТДЕЛЕНИЕ

ЯЩИК ПЛЮС НОМЕР ТЕЛЕФОНА ИЛИ НОМЕР ФАКСА.

- ГРУЗ, ОТПРАВЛЯЕМЫЙ В ЗОНУ СВОБОДНОЙ ТОРГОВЛИ, ДОЛЖЕН ИМЕТЬ НАИМЕНОВАНИЕ, АДРЕС, НОМЕР ТЕЛЕФОНА ИЛИ ФАКСА ГРУЗОПОЛУЧАТЕЛЯ ХРАНЕНИЕ КОНТЕЙНЕРА ИЛИ ГРУЗА.

- ИМЕНА И АДРЕСА ГРУЗОВ НА ВСЕМ ГРУЗЕ ДОЛЖНЫ СООТВЕТСТВОВАТЬ МАНИФЕСТ.

- МАНИФЕСТ ДОЛЖЕН БЫТЬ ПОДПИСАН В ОРИГИНАЛЕ СУДНОМ МАСТЕР ИЛИ ГЛАВНЫЙ ПОМОЩНИК. МАНИФЕСТ МОЖЕТ БЫТЬ НА ГРУЗООТПРАВИТЕЛЕ БЛАНК, ФАКС, ФОТОКОПИЯ ИЛИ КОМПЬЮТЕРНАЯ РАСПЕЧАТКА, НО ЭТО ДОЛЖНО ИМЕТЬ ОРИГИНАЛЬНУЮ ПОДПИСЬ, СОДЕРЖАТЬ ВСЮ ИНФОРМАЦИЮ ПЕРЕЧИСЛЕННЫЕ ВЫШЕ И В ПРОЧИХ ОБСТОЯТЕЛЬСТВАХ СООТВЕТСТВУЮТ НОРМАЛЬНЫМ МОРСКИМ ТРАНСПОРТНАЯ ПРАКТИКА.

- ОРИГИНАЛЬНЫЙ МАНИФЕСТ МОЖЕТ СОСТОЯТЬ БОЛЕЕ ОДНОГО ДОКУМЕНТА

ЕСЛИ ЕСТЬ ПОПРАВКИ, КОТОРЫЕ ПЕРЕЧИСЛЯЮТ ГРУЗ, ВЫДАННЫЙ В

ДАННЫЙ ПОРТ ИЛИ ПРАВИЛЬНЫЙ ОРИГИНАЛЬНЫЙ МАНИФЕСТ. ЭТИ

ПОПРАВКИ МОГУТ ИСХОДИТЬ ОТ ГРУЗООТПРАВИТЕЛЯ ИЛИ ПЕРЕВОЗЧИКА.

ПОСКОЛЬКУ

ДОПОЛНИТЕЛЬНЫЕ ДОКУМЕНТЫ МОГУТ ПЕРЕДАВАТЬСЯ НА СУДНО ТАКИМ

СРЕДСТВА, КАК ТЕЛЕГРАММА ИЛИ ФАКС, ОНИ НЕ ДОЛЖНЫ ИМЕТЬ ОРИГИНАЛ

ПОДПИСЬ. ОДНАКО, МАСТЕР ТРЕБУЕТСЯ СЕРТИФИКАЦИЯ В

ПИШЕМ, ЧТО ИЗМЕНЕННЫЙ МАНИФЕСТ ТОЧНО ОТРАЖАЕТ, ЧТО

НАХОДИТСЯ НА БОРТУ СУДНА. ОСНОВНЫЕ ТРЕБОВАНИЯ ДЛЯ

ТОЧНАЯ ДОКУМЕНТАЦИЯ ГРУЗОВ И НАЗНАЧЕНИЯ И

ВЫСОКАЯ СТЕПЕНЬ УВЕРЕННОСТИ В ПОДЛИННОСТИ ДОКУМЕНТОВ.

ПОСКОЛЬКУ

ДОПОЛНИТЕЛЬНЫЕ ДОКУМЕНТЫ МОГУТ ПЕРЕДАВАТЬСЯ НА СУДНО ТАКИМ

СРЕДСТВА, КАК ТЕЛЕГРАММА ИЛИ ФАКС, ОНИ НЕ ДОЛЖНЫ ИМЕТЬ ОРИГИНАЛ

ПОДПИСЬ. ОДНАКО, МАСТЕР ТРЕБУЕТСЯ СЕРТИФИКАЦИЯ В

ПИШЕМ, ЧТО ИЗМЕНЕННЫЙ МАНИФЕСТ ТОЧНО ОТРАЖАЕТ, ЧТО

НАХОДИТСЯ НА БОРТУ СУДНА. ОСНОВНЫЕ ТРЕБОВАНИЯ ДЛЯ

ТОЧНАЯ ДОКУМЕНТАЦИЯ ГРУЗОВ И НАЗНАЧЕНИЯ И

ВЫСОКАЯ СТЕПЕНЬ УВЕРЕННОСТИ В ПОДЛИННОСТИ ДОКУМЕНТОВ. - ЕСЛИ ПРИМЕНИМО, ГРУЗОВАЯ ДОКУМЕНТАЦИЯ ДОЛЖНА СОДЕРЖАТЬ КОПИИ РАЗРЕШЕНИЯ, ВЫДАННОГО ООН В СООТВЕТСТВИИ С СБ ООН 661 ИЛИ СБ ООН 986 И ПОСЛЕДУЮЩИЕ РЕЗОЛЮЦИИ. ССЫЛАТЬСЯ НА ПУНКТ 1 ВЫШЕ ДЛЯ КОНКРЕТНЫХ ТРЕБОВАНИЙ РАЗРЕШЕНИЯ.

Нефтяным танкерам, прибывающим к терминалу Мина аль-Бакр в соответствии с разрешением ООН в соответствии с резолюцией 986 СБ ООН и последующей резолюцией, обычно разрешается беспрепятственно проходить через контрольно-пропускной пункт, хотя предварительное уведомление и регистрация по-прежнему требуются.

Судам, перевозящим навалочные гуманитарные грузы, предлагается связаться с координатором MIF перед отплытием, чтобы изучить возможность предварительной очистки с использованием методов мониторинга рейса и сертификации загрузки груза от утвержденных агентов. Координатор MIF может рассмотреть альтернативные процедуры предварительной очистки в каждом конкретном случае.

Несмотря на варианты предварительного разрешения, рассмотренные выше, многонациональные военно-морские силы сохраняют за собой право в соответствии с резолюцией 665 СБ ООН и другими соответствующими резолюциями проводить проверки документов и инспекции в море любого судна, когда они сочтут это необходимым.

Суда, направляющиеся в Ирак, которые имеют неполные грузовые манифесты или иным образом нарушают требования, перечисленные в данном информационном бюллетене, могут быть задержаны военно-морскими силами или направлены в порт за пределами Ирака до тех пор, пока не будут соблюдены соответствующие условия.

Отправляющиеся суда подлежат досмотру МВС. Если есть подозрение, что перехваченное судно перевозит иракскую нефть, нефтепродукты или принимает иракское топливо без разрешения ООН, МВС возьмет пробы груза и бункерного топлива для лабораторного анализа, изучения и сравнения с иракскими контрольными пробами. . Суда, подозреваемые в нарушении санкций ООН, могут быть задержаны, и если будет установлено, что нефтяной груз имеет иракское происхождение, груз будет конфискован и утилизирован в соответствии с резолюцией 778 СБ ООН. В таких случаях само судно и экипаж могут быть подвергнуты принудительные действия со стороны принимающего государства-члена ООН.

НОВОСТИ ПИСЬМО |

| Присоединяйтесь к списку рассылки GlobalSecurity.org |

| Введите свой адрес электронной почты |

18 Кодекс США § 2518 — Процедура перехвата проводных, устных или электронных сообщений | Кодекс США | Закон США

(1) Каждое заявление о выдаче приказа, санкционирующего или санкционирующего прослушивание проводного, устного или электронного сообщения в соответствии с настоящей главой, должно быть сделано в письменной форме под присягой или заявлением судье компетентной юрисдикции и должно указывать полномочия заявителя. сделать такое приложение. Каждое заявление должно содержать следующую информацию:

сделать такое приложение. Каждое заявление должно содержать следующую информацию:

(а)

личность следователя или сотрудника правоохранительных органов, подающего заявление, и сотрудника, санкционировавшего заявление;

(б)

полное и исчерпывающее изложение фактов и обстоятельств, на которые ссылался заявитель, чтобы обосновать его мнение о том, что должен быть издан приказ, включая (i) подробности относительно конкретного правонарушения, которое было совершено, совершается или должно быть совершено быть совершенным, (ii) за исключением случаев, предусмотренных в подразделе (11), конкретное описание характера и местоположения средств, с которых или места, где должно быть перехвачено сообщение, (iii) конкретное описание типа сообщений которого хотели перехватить, (iv) личность лица, если оно известно, совершившего преступление и чьи сообщения должны быть перехвачены;

(с)

полное и исчерпывающее заявление о том, были ли опробованы и не увенчались успехом другие следственные процедуры, или почему они разумно кажутся маловероятными, если они будут предприняты, или слишком опасны;

(г)

заявление о периоде времени, в течение которого требуется поддерживать перехват. Если характер расследования таков, что разрешение на прослушивание не должно автоматически прекращаться, когда описанный тип связи был впервые получен, конкретное описание фактов, создающих вероятные основания полагать, что после этого будут иметь место дополнительные сообщения того же типа;

Если характер расследования таков, что разрешение на прослушивание не должно автоматически прекращаться, когда описанный тип связи был впервые получен, конкретное описание фактов, создающих вероятные основания полагать, что после этого будут иметь место дополнительные сообщения того же типа;

(е)

полное и завершенное изложение фактов, касающихся всех предыдущих заявлений, известных лицу, санкционировавшему и подавшему заявление, поданное любому судье для получения разрешения на прослушивание или для утверждения прослушивания проводных, устных или электронных сообщений, включающих любое из те же лица, объекты или места, указанные в заявлении, и действия, предпринятые судьей по каждому такому заявлению; и

(ф)

, если заявка предназначена для продления приказа, заявление с изложением результатов, полученных на данный момент в результате перехвата, или разумное объяснение невозможности получения таких результатов.

(2)

Судья может потребовать от заявителя предоставить дополнительные показания или документальные доказательства в поддержку заявления.

(3) По такому заявлению судья может издать постановление ex parte, как запрошено или с изменениями, разрешающее или одобряющее прослушивание проводных, устных или электронных сообщений в пределах территориальной юрисдикции суда, в котором заседает судья (и за пределами этой юрисдикции, но в пределах Соединенных Штатов в случае мобильного устройства прослушивания, разрешенного федеральным судом в пределах такой юрисдикции), если судья на основании фактов, представленных заявителем, определит, что—

(а)

есть вероятные основания полагать, что лицо совершает, совершило или собирается совершить конкретное правонарушение, перечисленное в статье 2516 настоящей главы;

(б)

есть вероятные основания полагать, что конкретные сообщения, касающиеся этого преступления, будут получены посредством такого перехвата;

(с)

были опробованы обычные следственные процедуры, но они не увенчались успехом или, по разумным основаниям, маловероятно, что они увенчаются успехом, если они будут предприняты, или они слишком опасны;

(д)

, за исключением случаев, предусмотренных в подразделе (11), есть вероятные основания полагать, что средства или место, откуда должны быть перехвачены проводные, устные или электронные сообщения, используются или собираются использоваться , в связи с совершением такого преступления, или сданы в аренду, зарегистрированы на имя или обычно используются таким лицом.

(4) В каждом приказе, разрешающем или одобряющем перехват любого проводного, устного или электронного сообщения в соответствии с настоящей главой, должно быть указано—

(а)

личность лица, если оно известно, чьи сообщения должны быть перехвачены;

(б)

характер и местонахождение средств связи, в отношении которых или место предоставления полномочий на перехват;

(с)

конкретное описание типа сообщения, которое пытались перехватить, и описание конкретного правонарушения, к которому оно относится;

(г)

личность агентства, уполномоченного перехватывать сообщения, и лица, разрешающего применение; и

(е)

период времени, в течение которого разрешен такой перехват, включая заявление о том, должен ли перехват автоматически прекратиться, когда описанное сообщение будет впервые получено.

Приказ, разрешающий прослушивание телеграфных, устных или электронных сообщений в соответствии с настоящей главой, должен, по запросу заявителя, предписывать поставщику услуг проводной или электронной связи, арендодателю, хранителю или другому лицу немедленно предоставить заявителю все информация, средства и техническая помощь, необходимые для осуществления перехвата незаметно и с минимальным вмешательством в услуги, которые такой поставщик услуг, арендодатель, хранитель или лицо предоставляет лицу, чьи сообщения должны быть перехвачены. Любому поставщику услуг проводной или электронной связи, арендодателю, хранителю или другому лицу, предоставляющему такие средства или техническую помощь, заявитель должен возместить разумные расходы, понесенные при предоставлении таких средств или помощи. В соответствии с разделом 2522 этой главы также может быть издан приказ для обеспечения соблюдения требований к возможностям и пропускной способности в соответствии с Законом о коммуникационной помощи для правоохранительных органов.

(5)

Никакой приказ, изданный в соответствии с данным разделом, не может санкционировать или одобрять прослушивание любых телеграфных, устных или электронных сообщений на срок, превышающий необходимый для достижения цели разрешения, и ни в коем случае не более тридцати дней. Такой тридцатидневный срок исчисляется со дня, в который дознаватель или сотрудник правоохранительного органа впервые приступил к производству прослушивания по постановлению, или через десять дней после отнесения постановления, в зависимости от того, что наступит раньше. Продление приказа может быть предоставлено, но только после заявления о продлении, поданного в соответствии с частью (1) настоящей статьи, и суда, делающего выводы, требуемые частью (3) этой статьи. Срок продления не может быть больше, чем уполномочивающий судья сочтет необходимым для достижения целей, для которых он был предоставлен, и ни в коем случае не должен превышать тридцати дней. Каждый приказ и его расширение должны содержать положение о том, что разрешение на прослушивание должно быть выполнено, как только это станет практически возможным, должно осуществляться таким образом, чтобы свести к минимуму перехват сообщений, не подлежащих прослушиванию иным образом в соответствии с настоящей главой, и должно быть прекращено по достижении разрешенной цели, или в любом случае в течение тридцати дней. В случае, если перехваченное сообщение находится на коде или иностранном языке, а эксперт по этому иностранному языку или коду недоступен в течение периода перехвата, минимизация может быть осуществлена как можно скорее после такого перехвата. Прослушивание в соответствии с настоящей главой может быть осуществлено полностью или частично правительственным персоналом или лицом, действующим по контракту с правительством, действующим под надзором следователя или сотрудника правоохранительных органов, уполномоченного осуществлять прослушивание.

В случае, если перехваченное сообщение находится на коде или иностранном языке, а эксперт по этому иностранному языку или коду недоступен в течение периода перехвата, минимизация может быть осуществлена как можно скорее после такого перехвата. Прослушивание в соответствии с настоящей главой может быть осуществлено полностью или частично правительственным персоналом или лицом, действующим по контракту с правительством, действующим под надзором следователя или сотрудника правоохранительных органов, уполномоченного осуществлять прослушивание.

(6)

Всякий раз, когда в соответствии с настоящей главой издается приказ, санкционирующий прослушивание, в приказе может быть указано, что судье, отдавшему приказ, должны быть представлены отчеты, показывающие прогресс, достигнутый в достижении санкционированной цели, и необходимость продолжения прослушивания. Такие отчеты составляются через такие промежутки времени, которые может потребовать судья.

(7) Невзирая на любые другие положения настоящей главы, любой следователь или сотрудник правоохранительных органов, специально назначенный Генеральным прокурором, заместителем Генерального прокурора, помощником Генерального прокурора или главным прокурором любого штата или его подразделения, действующего в соответствии с законом этого штата, который разумно определяет, что —

(a) существует чрезвычайная ситуация, включающая—

(и)

непосредственная опасность смерти или серьезных телесных повреждений любого лица,

(ii)

заговорщическая деятельность, угрожающая интересам национальной безопасности, или

(iii)

заговорщическая деятельность, характерная для организованной преступности,

, которая требует перехвата телеграфного, устного или электронного сообщения до того, как приказ, санкционирующий такой перехват, может быть получен при должном усердии, и

(б)

существуют основания, по которым в соответствии с настоящей главой может быть издан приказ о разрешении такого перехвата,

может перехватить такое телеграфное, устное или электронное сообщение, если в соответствии с данным разделом подается заявление о выдаче приказа об одобрении перехвата в течение сорока — через восемь часов после того, как перехват произошел или начал происходить. При отсутствии приказа такой перехват немедленно прекращается, когда запрашиваемое сообщение получено или когда заявление о вынесении приказа отклонено, в зависимости от того, что наступит раньше. В случае отклонения такой заявки на утверждение или в любом другом случае, когда прослушивание прекращается без издания приказа, содержание любого перехваченного телеграфного, устного или электронного сообщения считается полученным в нарушение настоящего главу, и опись вручается, как это предусмотрено в подразделе (d) настоящей статьи, лицу, указанному в заявлении.

При отсутствии приказа такой перехват немедленно прекращается, когда запрашиваемое сообщение получено или когда заявление о вынесении приказа отклонено, в зависимости от того, что наступит раньше. В случае отклонения такой заявки на утверждение или в любом другом случае, когда прослушивание прекращается без издания приказа, содержание любого перехваченного телеграфного, устного или электронного сообщения считается полученным в нарушение настоящего главу, и опись вручается, как это предусмотрено в подразделе (d) настоящей статьи, лицу, указанному в заявлении.

(8)

(а)

Содержание любого проводного, устного или электронного сообщения, перехваченного любыми средствами, разрешенными настоящей главой, должно, по возможности, записываться на пленку, провод или другое подобное устройство. Запись содержания любого телеграфного, устного или электронного сообщения в соответствии с настоящим подразделом должна осуществляться таким образом, чтобы защитить запись от редактирования или других изменений. Немедленно по истечении срока действия приказа или его продления такие записи должны быть доступны судье, издавшему такой приказ, и опечатаны по его указанию. Хранение записей должно осуществляться везде, где распорядится судья. Они не должны быть уничтожены, кроме как по приказу выдавшего или отказавшего судьи, и в любом случае должны храниться в течение десяти лет. Дубликаты записей могут быть сделаны для использования или раскрытия в соответствии с положениями подразделов (1) и (2) раздела 2517 настоящей главы для расследований. Наличие печати, предусмотренной настоящим подразделом, или удовлетворительное объяснение его отсутствия является обязательным условием для использования или раскрытия содержания любого телеграфного, устного или электронного сообщения или доказательств, полученных из него в соответствии с подразделом (3). статьи 2517.

Немедленно по истечении срока действия приказа или его продления такие записи должны быть доступны судье, издавшему такой приказ, и опечатаны по его указанию. Хранение записей должно осуществляться везде, где распорядится судья. Они не должны быть уничтожены, кроме как по приказу выдавшего или отказавшего судьи, и в любом случае должны храниться в течение десяти лет. Дубликаты записей могут быть сделаны для использования или раскрытия в соответствии с положениями подразделов (1) и (2) раздела 2517 настоящей главы для расследований. Наличие печати, предусмотренной настоящим подразделом, или удовлетворительное объяснение его отсутствия является обязательным условием для использования или раскрытия содержания любого телеграфного, устного или электронного сообщения или доказательств, полученных из него в соответствии с подразделом (3). статьи 2517.

(б)

Ходатайства и приказы, выданные в соответствии с настоящей главой, должны быть опечатаны судьей. Хранение заявлений и постановлений осуществляется там, где укажет судья. Такие заявления и приказы должны быть раскрыты только при предъявлении уважительной причины перед судьей компетентной юрисдикции и не должны быть уничтожены, кроме как по приказу выдавшего или отказавшего судьи, и в любом случае должны храниться в течение десяти лет.

Хранение заявлений и постановлений осуществляется там, где укажет судья. Такие заявления и приказы должны быть раскрыты только при предъявлении уважительной причины перед судьей компетентной юрисдикции и не должны быть уничтожены, кроме как по приказу выдавшего или отказавшего судьи, и в любом случае должны храниться в течение десяти лет.

(с)

Любое нарушение положений настоящего подраздела может быть наказано как неуважение к выдавшему или отказавшему судье.

(d) В течение разумного срока, но не позднее девяноста дней после подачи заявки на получение приказа об утверждении в соответствии с разделом 2518(7)(b), которая отклонена, или прекращения действия приказа или его продления , выдавший или отказавший судья должен обеспечить вручение лицам, указанным в постановлении или заявлении, и таким другим сторонам перехваченных сообщений, которые судья может определить по своему усмотрению в интересах правосудия, описи, которая должна быть включить уведомление о—

(1)

факт поступления заказа или заявления;

(2)

дата ввода и период разрешенного, одобренного или не одобренного перехвата или отклонения заявки; и

(3)

тот факт, что в течение периода проводные, устные или электронные сообщения были или не были перехвачены.

Судья после подачи ходатайства может по своему усмотрению предоставить такому лицу или его адвокату для ознакомления такие части перехваченных сообщений, заявлений и постановлений, которые судья сочтет отвечающими интересам правосудия. При предъявлении ex parte веских оснований судье компетентной юрисдикции вручение описи, требуемой настоящим подразделом, может быть отложено.

(9)

Содержание любого телеграфного, устного или электронного сообщения, перехваченного в соответствии с настоящей главой, или доказательства, полученные из него, не должны быть получены в качестве доказательств или иным образом раскрыты в ходе любого судебного разбирательства, слушания или другого разбирательства в федеральном суде или суде штата, если только каждая из сторон, не менее чем за десять дней до судебного разбирательства, слушания или судебного разбирательства была представлена копия судебного постановления и сопроводительного заявления, в соответствии с которыми прослушивание было санкционировано или одобрено. Этот десятидневный срок может быть отменен судьей, если он сочтет, что было невозможно предоставить стороне вышеуказанную информацию за десять дней до судебного разбирательства, слушания или судебного разбирательства и что сторона не будет ущемлена задержкой в получении такая информация.

Этот десятидневный срок может быть отменен судьей, если он сочтет, что было невозможно предоставить стороне вышеуказанную информацию за десять дней до судебного разбирательства, слушания или судебного разбирательства и что сторона не будет ущемлена задержкой в получении такая информация.

(10)

(a) Любое потерпевшее лицо в ходе любого судебного разбирательства, слушания или разбирательства в любом суде, департаменте, должностном лице, агентстве, регулирующем органе или другом органе власти Соединенных Штатов, штата или их политического подразделения может скрывать содержание любого телеграфного или устного сообщения, перехваченного в соответствии с настоящей главой, или доказательства, полученные из него, на том основании, что—

(и)

сообщение было незаконно перехвачено;

(ii)

порядок разрешения или одобрения, в соответствии с которым он был перехвачен, на первый взгляд недостаточен; или

(iii)

перехват был произведен не в соответствии с порядком авторизации или согласования.

Такое ходатайство должно быть сделано до суда, слушания или судебного разбирательства, за исключением случаев, когда не было возможности подать такое ходатайство или лицо не знало оснований ходатайства. Если ходатайство будет удовлетворено, содержание перехваченной телеграммы или устного сообщения или полученные на их основе доказательства будут считаться полученными в нарушение настоящей главы. Судья после подачи такого ходатайства потерпевшим может по своему усмотрению предоставить потерпевшему или его адвокату для ознакомления такие части перехваченного сообщения или полученные из него доказательства, которые судья сочтет отвечающими интересам правосудия. .

(б)

В дополнение к любому другому праву на обжалование, Соединенные Штаты имеют право обжаловать постановление об удовлетворении ходатайства об отклонении, сделанное в соответствии с пунктом (а) настоящего подраздела, или отклонение заявки на постановление об утверждении, если прокурор Соединенных Штатов подтвердит судье или другому должностному лицу, удовлетворившему такое ходатайство или отклонившему такое ходатайство, что апелляция не подана в целях отсрочки. Такая апелляция должна быть подана в течение тридцати дней после даты вынесения постановления и подлежит тщательному судебному преследованию.

Такая апелляция должна быть подана в течение тридцати дней после даты вынесения постановления и подлежит тщательному судебному преследованию.

(с)

Средства правовой защиты и санкции, описанные в этой главе в отношении перехвата электронных сообщений, являются единственными судебными средствами правовой защиты и санкциями за неконституционные нарушения этой главы, связанные с такими сообщениями.

(11) Требования подразделов (1)(b)(ii) и (3)(d) настоящего параграфа, касающиеся спецификации средств, с которых или места, где должно быть перехвачено сообщение, не не применяется, если—

(a) в случае заявления о прослушивании устного сообщения —

(и)

заявление подается федеральным следователем или сотрудником правоохранительных органов и утверждается генеральным прокурором, заместителем генерального прокурора, заместителем генерального прокурора, помощником генерального прокурора или исполняющим обязанности помощника генерального прокурора;

(ii)

заявка содержит полное и исчерпывающее изложение того, почему такое уточнение нецелесообразно, и указывает лицо, совершившее преступление, и чьи сообщения должны быть перехвачены; и

(iii)

судья находит такое уточнение нецелесообразным; и

(b) в случае заявки в отношении проводной или электронной связи —

(и)

заявление подается федеральным следователем или сотрудником правоохранительных органов и утверждается генеральным прокурором, заместителем генерального прокурора, заместителем генерального прокурора, помощником генерального прокурора или исполняющим обязанности помощника генерального прокурора;

(ii)

в заявлении указывается лицо, которое, как предполагается, совершает преступление и сообщения которого должны быть перехвачены, и заявитель показывает наличие достаточных оснований полагать, что действия этого лица могут помешать прослушиванию с определенного объекта;

(iii)

судья находит, что такой показ был сделан надлежащим образом; и

(iv)

приказ, санкционирующий или одобряющий перехват, ограничивается перехватом только в течение того времени, когда разумно предположить, что лицо, указанное в заявлении, находится или находилось в разумной близости от инструмента, с помощью которого такое сообщение будет или было передано.

(12)

Перехват сообщения по приказу, в отношении которого требования подразделов (1)(b)(ii) и (3)(d) настоящей статьи не применяются по причине подраздела (11)(a) не должно начинаться до тех пор, пока лицо, исполняющее приказ о прослушивании, не установит место, где должно быть перехвачено сообщение. Поставщик услуг проводной или электронной связи, получивший распоряжение, предусмотренное в подразделе (11)(b), может ходатайствовать перед судом об изменении или отмене приказа на том основании, что его помощь в отношении прослушивания не может быть оказана в своевременная или разумная мода. Суд, уведомив об этом правительство, незамедлительно вынесет решение по такому ходатайству.

(добавлено Pub. L. 90–351, раздел III, §802, 19 июня 1968 г., 82 Stat. 218; изменено Pub. L. 91–358, раздел II, §211 (b), 29 июля 1970 г. , 84 Stat. 654, Pub. L. 95–511, раздел II, §201 (d)–(g), 25 октября 1978 г., 92 Stat. 1797, 1798; Pub. L. 98–473, раздел II.